Im Video in meinem Beitrag Agile Application Security habe ich einige agile Werkzeuge vorgestellt. Nachdem ich auf dem Agile Monday gemeinsam mit den Teilnehmer*innen Anti-Personas, Attack Trees und Abuser Stories durchgespielt habe, möchte ich über diese Techniken und die Priorisierung von schützenswerten Dingen in unserem Produkt schreiben. In diesem Artikel wird es um das Bestimmen und Priorisieren der Assets gehen.

Alle Beispiele werden wir anhand einer Fahrradverleih-App durchspielen. Die technischen Details spielen momentan noch keine Rolle.

Assets

Bei jedem Produkt gibt es schützenswerte Personen, Tiere, Dinge oder Daten. Menschen und Tiere dürfen durch Nutzung unseres Produkts keinen Schaden erleiden. Eine Smarthome App sollte nicht plötzlich die Lichter ausschalten, wenn ich nachts die Treppe herabsteige. Eine Medikamentenverpackung sollte nicht von Kindern geöffnet werden können. Die Daten und genauen Aufenthaltsorte von Nutzer*innen von Dating-Apps sollten so geschützt sein, dass Stalking ausgeschlossen wird. Je nach Produkt gibt es eine vielzahl von Assets. Da wir nur begrenzte Ressourcen haben, um diese zu schützen, müssen wir leider priorisieren. Doch wie können wir die Assets bestimmen und eine Auswahl treffen?

Brainstorming und Bull’s Eye Diagram

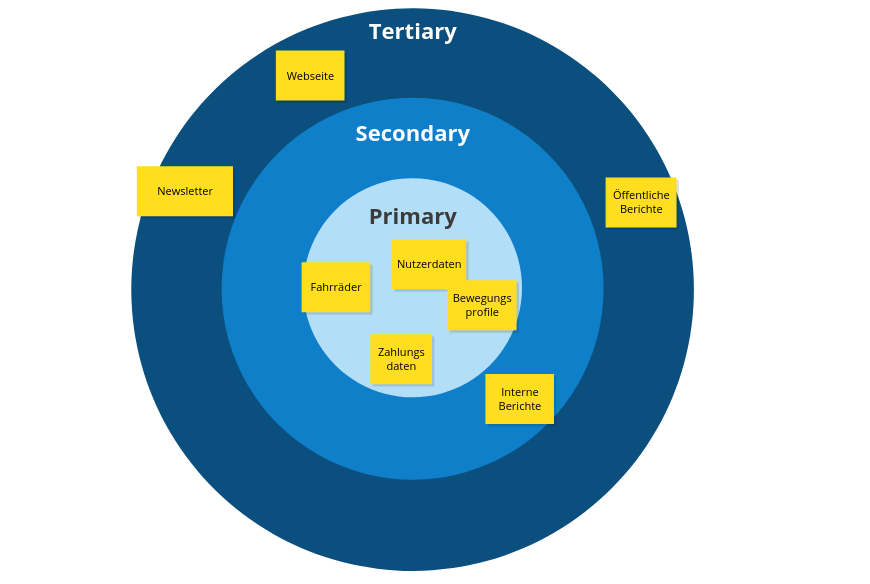

Ein Brainstorming mit dem Bull’s Eye Diagram läuft in mehreren Phasen ab. Sie können auch online mit einem der gängigen Boards für Zusammenarbeit durchgeführt werden. Z. B.bietet Concept Board ein Template dafür an.

Phase Eins - Setting the Stage

Zunächst sollten alle Teilnehmer*innen über den Zweck und Ablauf der Übung aufgeklärt werden. Es geht darum, möglichst viele der schützenswerten Assets eines Produktes zu identifizieren und diese zu priorisieren. Wie immer ist bei Brainstorming wichtig, dass es kein richtig oder falsch gibt. Erst einmal sind alle Beiträge valide und können später sortiert werden.

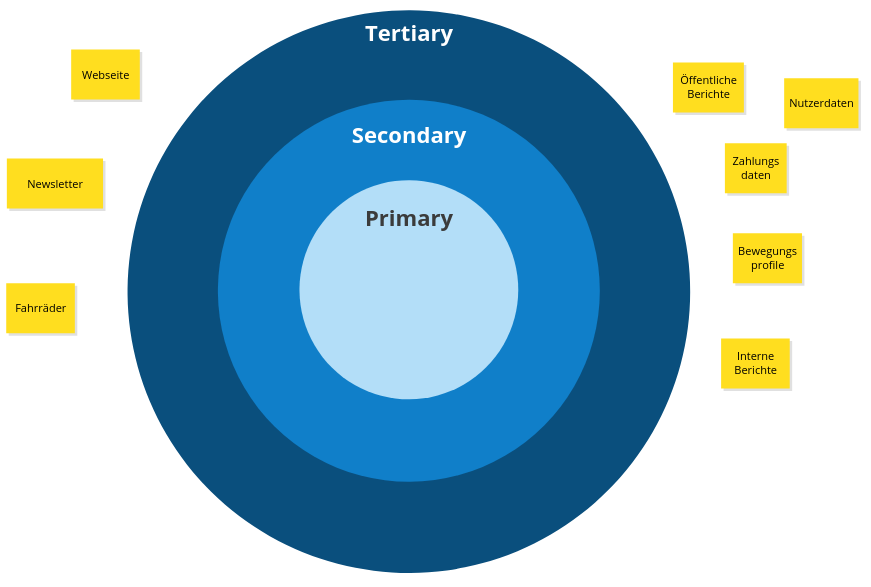

Phase Zwei – Assets sammeln

Die Moderator*innen stellen einen Timer von 5 Minuten. Je nach Umfang des Produktes können auch längere Zeiträume gewählt werden.

In dieser Zeit sollen alle ihre Assets auf Notizzettel schreiben und erst einmal neben der Zielscheibe anbringen.

Phase Drei – Wenig Wichtiges definieren

In dieser Phase beginnen wir damit, die Assets, die weniger wichtig sind, in den großen äußeren Kreis zu verschieben, der bei Concept Board mit Tertiary beschriftet ist.

In unserem Beispiel der Fahrradverleih-App sortieren wir die Punkte Newsletter, Webseite und öffentliche Berichte als weniger wichtig ein. Diese Dinge sind ohnehin für die Öffentlichkeit bestimmt. Allerdings dürfen sie nicht manipuliert werden. Dies würde sonst dem Image der App schaden oder Angreifer*innen könnten sogar Schadcode über die Webseite verteilen. Das heißt nicht, dass wir uns nie um diese Assets kümmern.

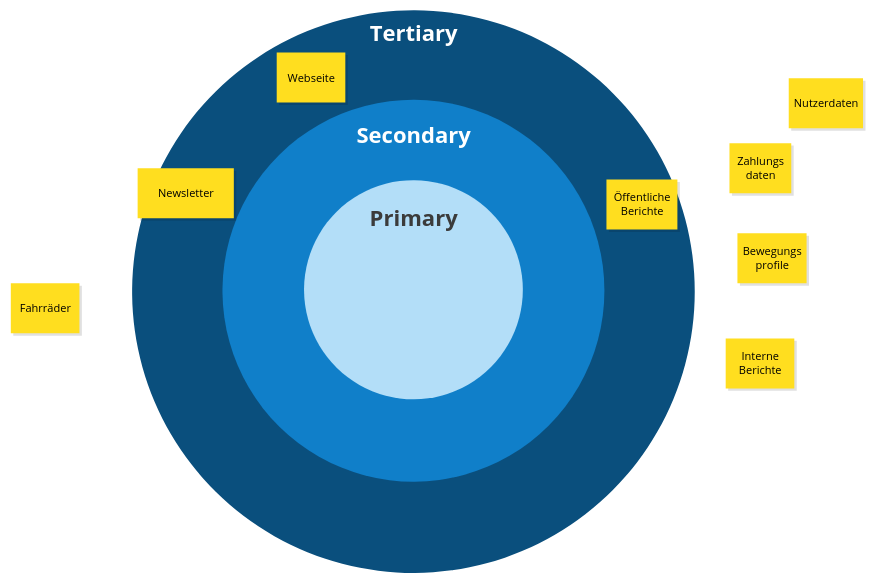

Phase Vier – Wichtiges definieren

Als Nächstes werden die wichtigen Assets definiert. Diese benötigen mehr Aufmerksamkeit, sind aber noch nicht für unser Produkt.

Für die Fahrradverleih-App haben wir erst einmal nur die internen Berichte identifiziert. Würde die Konkurrenz in dem umkämpften Markt Zugriff auf unsere Geschäftsstrategie und unsere Quartalszahlen hätten, könnte das indirekt zu großen Verlusten führen.

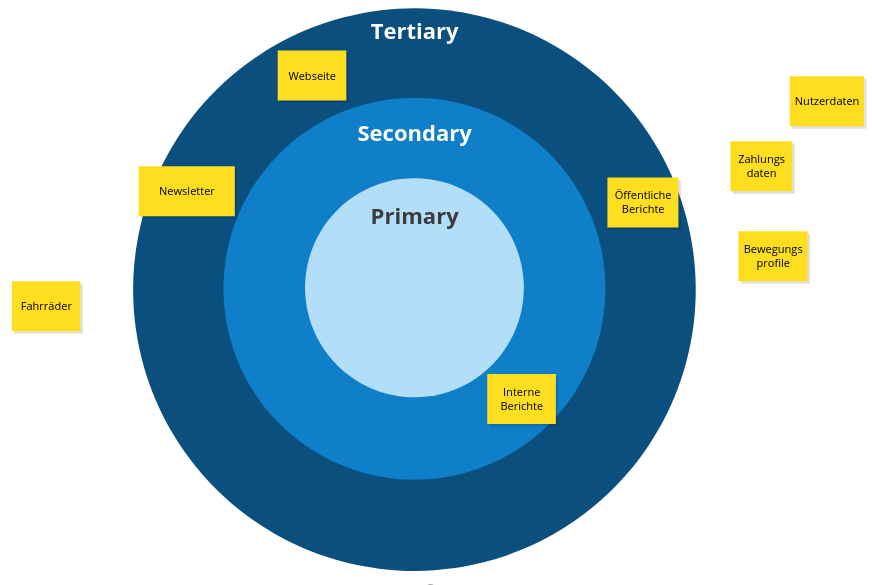

Phase Fünf – Kritische Assets

Diejenigen Notizzettel, die übrig geblieben sind, repräsentieren die kritischen Assets. Würden Angreifer*innen diese stehlen oder manipulieren, wäre das Produkt oder die Firma an sich in Gefahr, da der Schaden zu groß wäre.

Hierzu zählen in unserem Beispiel personenbezogene und -beziehbare Daten, die unter die DSGVO fallen: Nutzerdaten, Bewegungsprofile und Zahlungsdaten. Ein Verlust könnte nicht nur hohe Strafen nach sich ziehen, sondern auch das Vertrauen der Nutzer*innen massiv erschüttern. Außerdem zählen wir die Fahrradflotte zu den kritischen Assets. Sollte es gelingen, diese in großer Anzahl zu stehlen oder ohne Bezahlung zu nutzen, fällt die Grundlage des Geschäfts weg.

Zusammenfassung

Das Bull’s Eye Diagram ist nur eine von vielen Brainstorming Techniken, die genutzt werden können, um Assets zu finden und zu priorisieren. Ich finde sie relativ einfach in der Anwendung.

Welche Erfahrungen habt ihr gemacht? Mit welcher Technik habt ihr die besten Erfahrungen gesammelt? Schreibt mir gerne eine E-Mail oder auf Twitter.

Bis bald,

seism0saurus